解决客户网站被入侵篡改内容

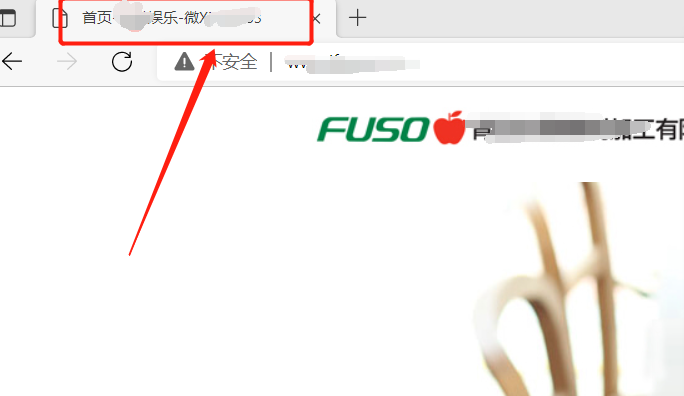

今天上午客户找到我,说自己网站名字被改了,我一看什么xx娱乐 微信xxx,准是被入侵了!

问题收集

客户发给我的网站截图:

网站关键字,描述也都被改了。

解决思路就是给客户改一下后台密码,改成复杂一点的密码让黑客不容易猜出来。

解决过程

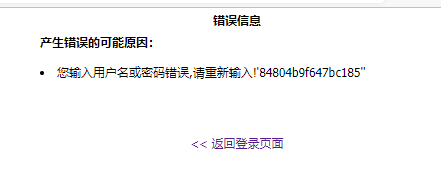

进入后台地址/admin,根据客户提供的账号密码已经登录不进去了,黑客走之前把密码改了

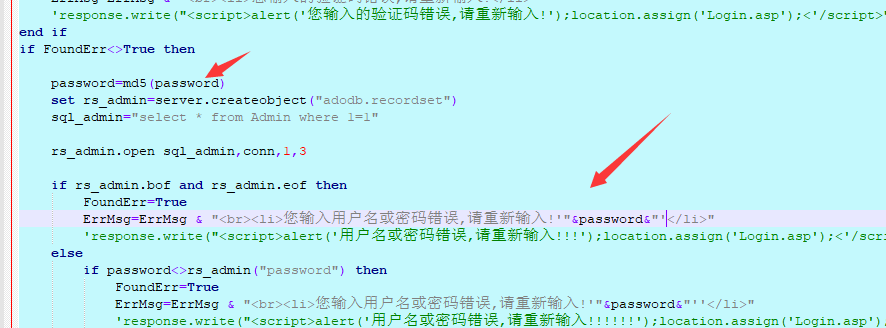

这样,我去找一下后台验证账号密码的方法,给他hack一下,把数据库的密码查出来

实际上没查出来,不知道是为什么,语法太老了看不懂。

换一种思路:

去数据库里直接查admin账号密码,因为是加密的密码,在比对前端明文密码和数据库加密密码时,一定有一个密码被加密或解密,将加密的密码替换到数据库的密码里,就把密码修改成功了,以后就可以拿前端输入的密码登陆了。

开始行动!

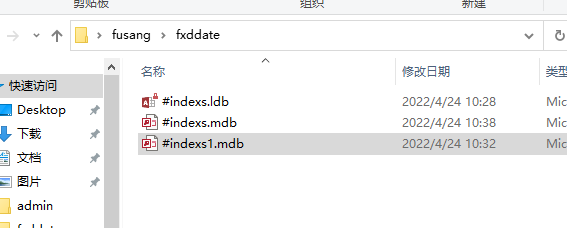

发现网站是用asp.net写的,然后我去看web.config, 没找到配置数据库的标签,感觉是用的本地数据库,然后根据连接数据库时用到的连接对象,找到了数据库是放在

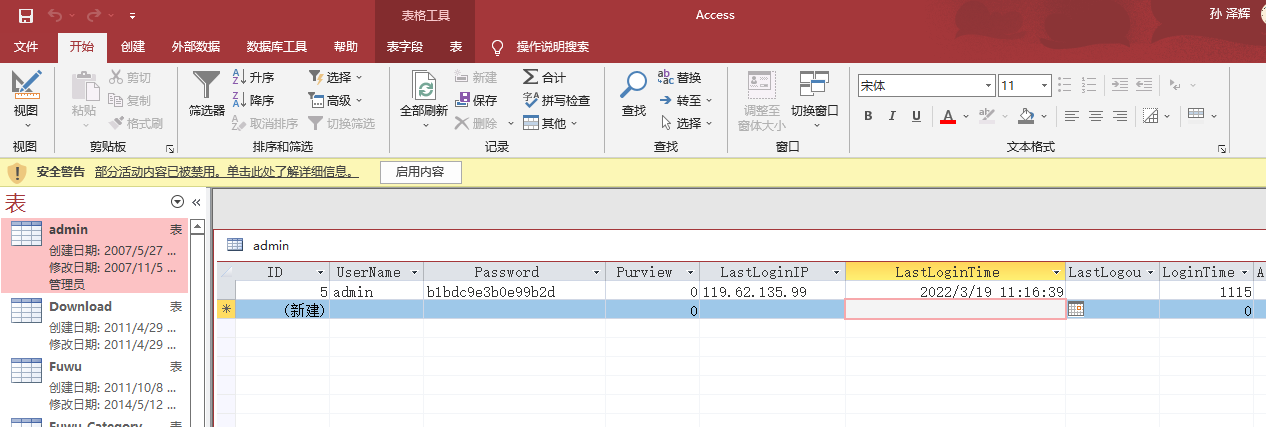

打开竟然没有密码,看到了现在的密码

将前端传来的明文密码MD5加密一下(因为他的MD5可能有加盐),然后再输出到前端

拿到了加密后的密码

替换到数据库的password字段,再次刷新即可登录成功

后台给客户改一下网站标题,描述,关键字

任务完成!

总结

查到登录记录的ip是云南的,不排除是缅甸的可能。

密码一定要设置的复杂一点,不然很容易被爆破。

(我有点顾虑,会不会是黑客直接把我密码改了,然后才登陆进去的?这么老的系统很难说没有bug)

Comments

Comment plugin failed to load

Loading comment plugin